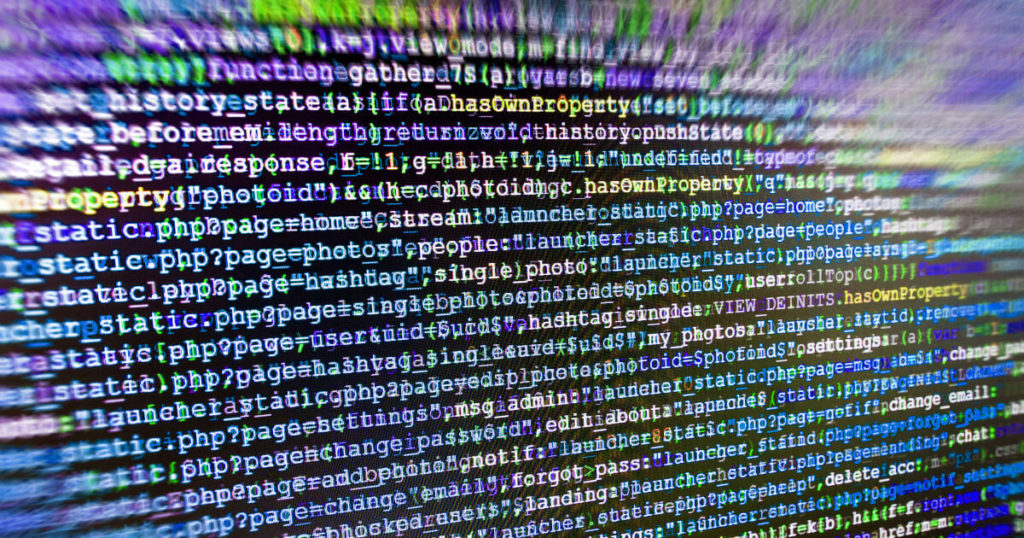

Progressive JPEGs: Eine Einführung in die Bildkompression

JPEG bezeichnet eine 1992 entwickelte Norm für die Komprimierung von Bildern. Sie umfasst unterschiedliche Methoden der Bildkompression. Das Kürzel JPEG steht dabei für „Joint Photographic Expert Group“, also das Gremium, das diese Norm entwickelt hat. JPEGs sind das am häufigsten verwendete Bildformat im Web und werden aufgrund ihrer Effizienz für komplexe Grafiken mit hoher Farbtiefe […]

Progressive JPEGs: Eine Einführung in die Bildkompression Weiterlesen »